Amazon RDS for Oracleではインスタンス作成後に、クラウド上にデータベースを置くということで、セキュリティ設定が必要になります。今回はアクセスするために必要な設定について説明します。

インスタンス作成後の必須設定(セキュリティ)

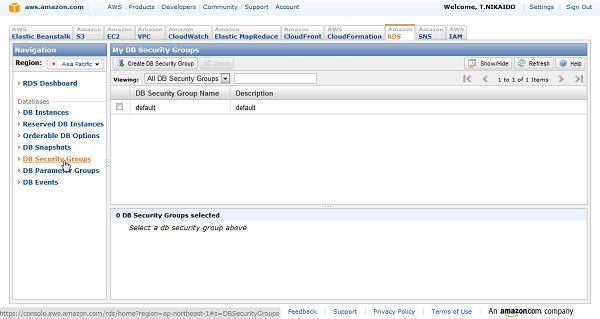

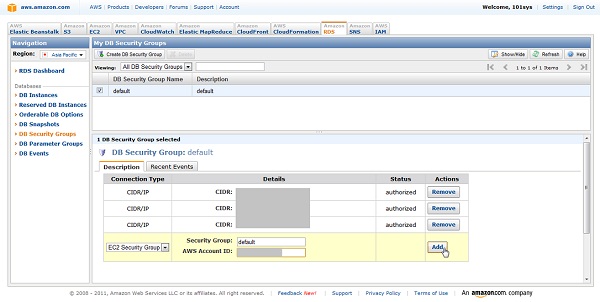

RDSを作成したばかりの時には、どこからもアクセスできない設定になっています。AWSコンソールのRDSタブをクリックしてRDS機能のコンソールを表示し、DB Security Groups画面を表示します。

EC2同様にRDSでもセキュリティ・ポリシーを柔軟に設定することができます。

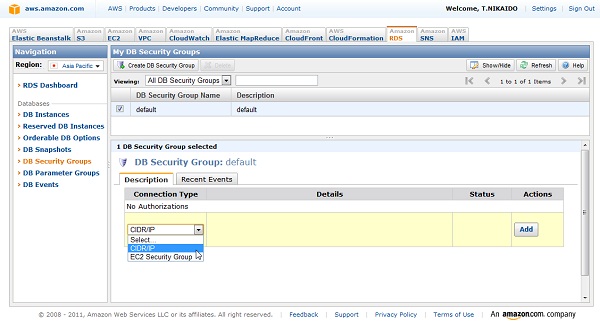

ここでは default という予め用意されているDB Security Group Nameを選択し、セキュリティ・ポリシーを設定します。

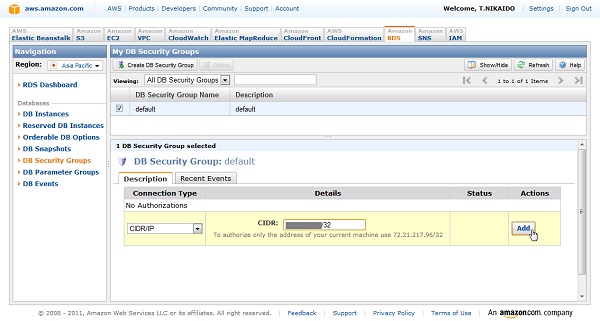

アクセスを許可するIPアドレスを登録するためにConnection Typeから「CIDR/IP」を選択してIPアドレスを入力して「Add」ボタンをクリックします。

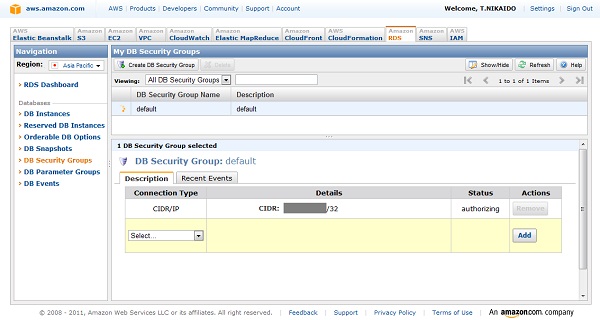

アクセス許可設定がされた状態

アクセス許可設定がされるとStatusがauthorizedとなります。

複数のアクセス許可を登録したいときはエントリーを追加します。

Connection Type の 「EC2 Security Group」 を選択するとEC2で作成したSecurity Groupを指定できます。

この指定は、以下のようにRDSにアクセスするインスタンスがEC2上にある場合に適用できます。

(A) Webアプリケーションサーバー(EC2) ---> (B) Oracleインスタンス(RDS)

指定したアカウントIDが保有するEC2インスタンスで指定したセキュリティポリシーで起動されたEC2インスタンスからアクセスを許可するための設定です。複数のEC2インスタンスを稼働させているときなどは個別にIPアドレスを登録することなくアクセス許可を設定できるので便利ですね。(

この記事は参考になりましたか?

- Amazon RDS for Oracleを使ったWebシステムの作り方連載記事一覧

-

- Amazon RDS for Oracleインスタンスの終了

- Amazon RDS for Oracleインスタンス作成後に必須なセキュリティ設定

- Amazon RDS for Oracleインスタンスの作成

- この記事の著者

-

二階堂隆(ニカイドウ タカシ)

株式会社ワン・オー・ワン 代表取締役社長データベースソリューションを中心とする自社ブランド製品の開発/販売/コンサルテーションが業務の中心。モットーは、「何事もシンプルに考えること・実装すること」。趣味は身体を動かすこと、とくにサッカーはプレーも観戦も大好き。浦和レッズの熱狂的ファン。

※プロフィールは、執筆時点、または直近の記事の寄稿時点での内容です

この記事は参考になりましたか?

この記事をシェア